Privacy-first Prüfungen: Echtheit von Versicherer-Rechnungen und Berichten

2. Okt. 2025

- Team VAARHAFT

(KI generiert)

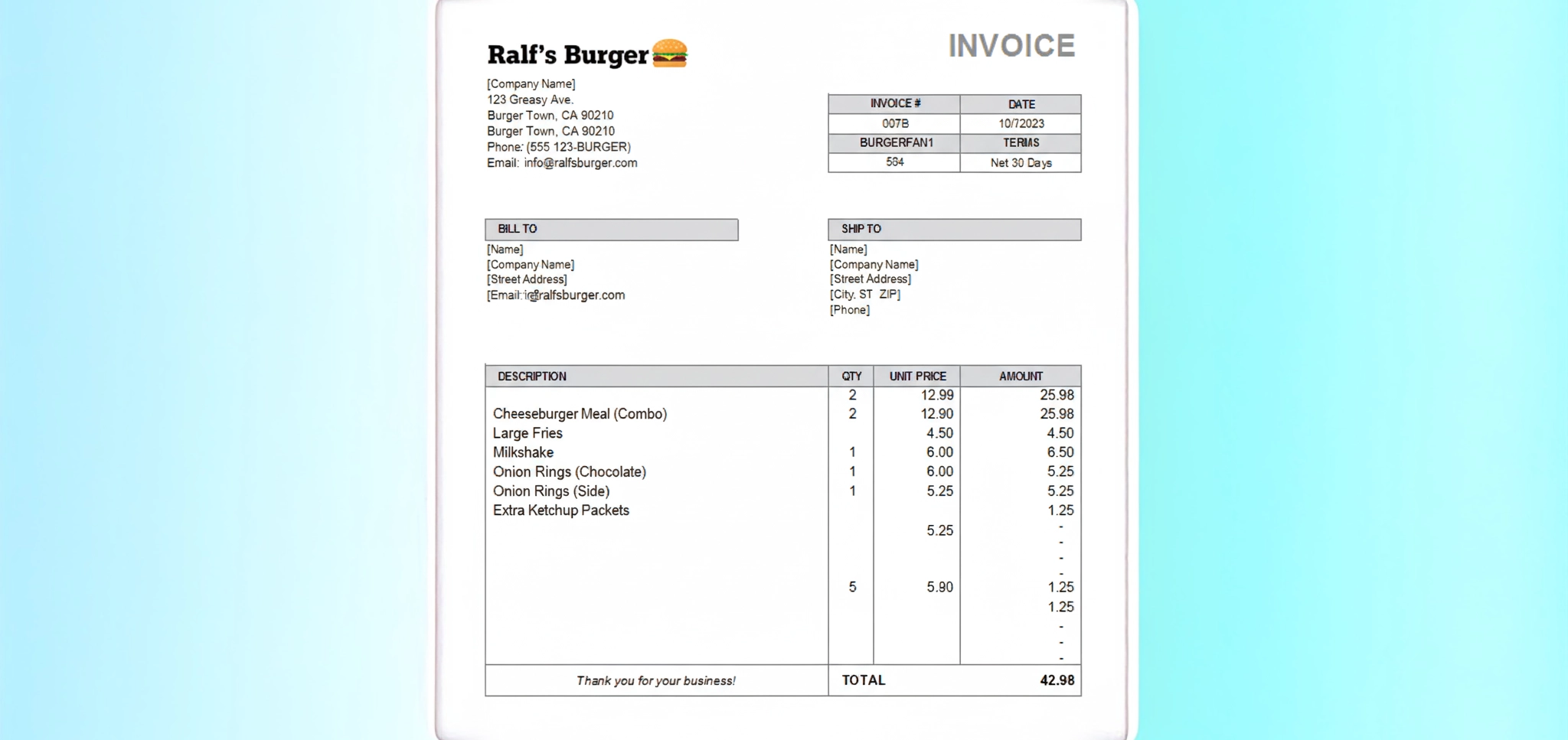

Ein Autofoto, das überzeugend verbeult wirkt. Eine Reparaturrechnung mit stimmigen Logos und Summen. Ein Zertifikats-PDF, das den flüchtigen Blick besteht. Betrüger nutzen KI und leicht bedienbare Bearbeitungstools, um solche Belege in Schadenmeldungen und ins Underwriting einzuschleusen. Im Mai 2024 warnten britische Versicherer vor einem starken Anstieg manipulierter Schadensfotos, mit denen Ansprüche aufgebläht oder erfunden werden. Einige Carrier meldeten dreistellige Zuwächse bei Shallowfake-Bearbeitungen innerhalb eines Jahres (The Guardian). Vor diesem Hintergrund stellt sich für Schaden- und Risikoverantwortliche die zentrale Frage: Wie prüfen Versicherer die Echtheit von Reparaturrechnungen, Gutachten und Zertifikaten unter strengen Datenschutzauflagen?

Dieser Beitrag skizziert einen pragmatischen, Privacy-first Ansatz, wie Versicherer die Echtheit von Reparaturrechnungen, Gutachten und Zertifikaten prüfen und zugleich DSGVO sowie Branchenregeln einhalten. Er verbindet praxiserprobte Schritte, regulatorische Schnittstellen und aufkommende Standards wie Content Credentials und verifiable credentials. Das Ziel ist klar: verlässliche Verifikation ohne übermäßige Erhebung personenbezogener Daten.

Warum das jetzt wichtig ist

Versicherer haben Schadenprozesse und Remote-Inspektionen rasant digitalisiert. Das verbessert die Customer Experience, vergrößert aber auch die Angriffsfläche für synthetische Medien und überzeugend bearbeitete Dokumente. Aufsichtsbehörden beobachten diese Digitalisierung und ihre Risiken für den europäischen Markt, einschließlich der KI-Nutzung und dem Bedarf an wirksamen Kontrollen. Parallel tritt der EU AI Act schrittweise in Anwendung und schafft in den nächsten zwei Jahren Transparenz- und Governance-Pflichten für bestimmte KI-Einsätze. All das trifft Schaden- und SIU-Verantwortliche, die Echtheit von Reparaturrechnungen prüfen, manipulierte Gutachten erkennen und die Provenienz von Zertifikaten bestätigen müssen, ohne mehr Daten zu speichern als nötig. Relevante Stichworte für die Praxis sind Versicherungsbetrug, Dokumentenbetrug und Deepfake-Abwehr.

Die praktische Herausforderung: Bedrohungen, Belegarten und was geprüft werden muss

Die Verifikation umfasst mehrere Artefakte. Erstens gescannte Rechnungen oder native PDFs mit eingebetteten Schriften und Signaturen. Zweitens Gutachten oder Bewertungen, teils aus spezialisierten Tools exportiert. Drittens Zertifikate für Teile, Reparaturen oder Compliance. Viertens Fotos und kurze Videos, aufgenommen zur Erstschadenmeldung. Jede Klasse bringt eigene Manipulationsvektoren mit, von Copy-and-Paste und geklonten Stempeln bis zu KI-generierten Texten und Bildern, die Hausstile und Siegel imitieren. Deepfake-Generierung verbessert sich laufend, während Detektoren in der Praxis mit Generalisierungs- und Robustheitsfragen kämpfen, da sich synthetische Medien diversifizieren und Bearbeitungspipelines sauberer werden.

- Zentrale Risikofaktoren für die schnelle Triage: wiederverwendete oder doppelte Medien über mehrere Schäden hinweg, Inkonsistenzen in Metadaten und Zeitstempeln, lokale Edits bei Stempeln oder Summen sowie Belege, die nie einen vertrauenswürdigen Erfassungsweg durchlaufen haben.

- Betriebliche Reibung steuern: Verifikation muss für Sachbearbeiter erklärbar und für Aufsichten auditierbar bleiben und zugleich schnell genug sein, um Auszahlungsverzögerungen zu vermeiden.

- Datenschutzvorgaben respektieren: Datenminimierung, Speicherbegrenzung und Zweckbindung müssen in automatisierten Checks wie in manuellen Eskalationen konsequent gelten.

Ein praxisnaher Prüfrahmen für Versicherer

Im Folgenden ein mehrstufiger Workflow, ausgerichtet auf die Kernfrage, wie Versicherer die Echtheit von Reparaturrechnungen, Gutachten und Zertifikaten unter strengen Datenschutzauflagen prüfen. Er setzt auf progressive Offenlegung und nutzt Provenienzsignale, wo verfügbar.

- Leichtgewichtige Triage. Führen Sie schnelle Metadatenchecks für Bilder und PDFs durch, erkennen Sie Duplikate über datenschutzfreundliche Fingerprints und markieren Sie offensichtliche Auffälligkeiten wie nicht passende Aufnahmedaten oder Gerätefelder. Portfolioweite Dubletten-Erkennung hilft, recycelte Schadensfotos und wiederverwendete Zertifikate zu finden, ohne die Originalmedien zu speichern.

- Automatisierte Forensik mit Erklärbarkeit. Setzen Sie Bild- und Dokumentenforensik ein, die KI-Generierung oder Bearbeitung erkennt und verdächtige Regionen auf Pixelebene visualisiert. Erklärbare Overlays unterstützen Regulierer und SIU dabei, Entscheidungen zu kommunizieren und Fallakten prüffähig zu dokumentieren.

- Provenienz und Content Credentials. Prüfen Sie, wo vorhanden, C2PA Content Credentials und ähnliche Provenienzmanifeste. So wird sichtbar, wer das Asset erstellt hat, welche Tools es verändert haben und ob die Chain of Custody intakt ist. Für einen tieferen Einblick in Fähigkeiten und Lücken des Standards finden Sie hier eine Analyse zu Stärken und Grenzen von C2PA (Vaarhaft).

- Vertrauenswürdige Neuerfassung bei Restzweifel. Wenn eine Datei auffällig ist oder die Provenienz fehlt, laden Sie Anspruchsteller zur Neuerfassung von Verifikationsfotos in einem kontrollierten, manipulationssicheren Ablauf ein, der Screen-Re-Fotografie oder flache 2D-Spoofs erkennt und frische Integritätssignale anheftet.

- Selektive Offenlegung für sensible Fakten. Nutzen Sie datenschutzfreundliche Muster, um einzelne Behauptungen zu bestätigen, etwa ob ein Zertifikat für eine Fahrgestellnummer und einen Datumsbereich gültig ist, ohne den vollständigen Identitätsdatensatz aufzunehmen.

Schritt 2 bis 4 werden häufig mit Privacy-first Tools operationalisiert. Ein Forensik-Scanner, der in Sekunden läuft, Medien nach der Analyse löscht und ein prüffähiges Audit-PDF zurückgibt, minimiert Übergaben und hält Regulierer im Loop. Wenn ein Scan einen Beleg als fragwürdig markiert, kann ein webbasiertes Trusted-Capture die Beweise ohne App-Installation neu erfassen und den Kreis in Minuten schließen. Wie sich der Vaarhaft Fraud Scanner, eine dokumentzentrierte Forensik-Scan-API, in einen solchen Workflow einfügt, erfahren Sie hier.

Rechtliche, Compliance- und Datenschutzvorgaben

Eine belastbare Antwort verankert die Verifikation in den Grundsätzen der DSGVO. Die Rechtsgrundlage liegt typischerweise in der Vertragserfüllung oder in berechtigten Interessen mit angemessener Abwägung. Datenminimierung spricht für gestufte Checks, die in jedem Schritt nur das Nötige verifizieren. Speicherbegrenzung verlangt kurzlebige Verarbeitung mit sofortiger Löschung, sobald eine Entscheidung vorliegt. Hochrisiko-Einsätze von KI-Komponenten können eine Datenschutz-Folgenabschätzung und klare menschliche Aufsicht erforderlich machen.

Zwei operative Schutzmaßnahmen helfen bei der Compliance. Erstens Audit-Trails führen, die Prüfhandlungen und Entscheidungen dokumentieren, ohne die zugrunde liegenden personenbezogenen Daten länger als nötig aufzubewahren. Zweitens Verifikationsmethoden bevorzugen, die eine Ja-oder-Nein-Aussage zu Echtheit oder Gültigkeit liefern und dabei so wenig personenbezogene Informationen wie möglich offenlegen.

Technologie- und Prozessmuster, die funktionieren, und Grenzen, die es einzuplanen gilt

Hybride Prüfketten funktionieren am besten. Automatisierte Detektoren erkennen viele Low-Effort-Edits und offensichtliche KI-Spuren. Erklärbare Overlays lenken den Blick der Regulierer auf Summen, Siegel- und Stempelbereiche in Rechnungen oder auf die Grenzen der Schadensregionen in Fotos. Menschliche Prüfung bleibt für Edge Cases unverzichtbar, besonders wenn generative Modelle hochwertige Bildinhalte erzeugen, die Einzelsignal-Detektoren entgehen.

Content-Provenienz gewinnt an Fahrt, ist jedoch über Geräte und Plattformen hinweg noch uneinheitlich. C2PA Content Credentials können kryptografisch signierte Metadaten anfügen, die Herkunft und Bearbeitungen festhalten. Einige Plattformen pilotieren Authentizitätslabels und Branchencoalitions wachsen, die Einführung bleibt aber teils und inkonsistent über Smartphones und soziale Netzwerke, wie aktuelle Berichte zeigen. Versicherer sollten Provenienz als stark positives Signal werten, wenn sie vorhanden ist, nicht als zwingende Voraussetzung.

Ein naheliegender Schritt ist die Einführung vertrauenswürdiger Neuerfassung in Zweifelsfällen. Ein webbasierter Kameraablauf, der Screen-Re-Fotografie blockiert und sicherstellt, dass eine reale dreidimensionale Szene aufgezeichnet wird, liefert Schaden-Teams eine saubere Vergleichsbasis zu früheren Uploads. Wenn Triage und Forensik eine Rechnung oder ein Foto flaggen, klärt eine sichere Neuerfassung die meisten Fälle schnell und mit weniger personenbezogenen Daten. Wie die Vaarhaft SafeCam sich in die Schadenbearbeitung einfügt, ohne App-Installationen zu erzwingen, sehen Sie auf unserer Website.

Fazit und nächste Schritte

Der schnellste Weg zu verlässlicher Verifikation balanciert Automatisierung, Provenienz und Datenschutz. Starten Sie mit leichtgewichtiger Triage, ergänzen Sie erklärbare Bild- und Dokumentenforensik, validieren Sie Content Credentials, wenn verfügbar, und lösen Sie Grenzfälle mit vertrauenswürdiger Neuerfassung. Führen Sie Audit-Trails und minimieren Sie die Aufbewahrung. Richten Sie KI-Komponenten an der DSGVO und der Entwicklung des AI Act aus. So beantworten Versicherer die Frage vollständig: Wie prüfen Versicherer die Echtheit von Reparaturrechnungen, Gutachten und Zertifikaten unter strengen Datenschutzauflagen?

Wenn Ihr Team sehen möchte, wie Privacy-first Dokument- und Bildforensik plus sichere Neuerfassung in einem Live-Schadenprozess aussehen, führen unsere Spezialisten durch repräsentative Fälle und besprechen Integrationsoptionen, die zu Ihrem Governance-Modell passen. Hintergrund zu KI-generiertem Dokumentenbetrug und seinen Auswirkungen auf die Schadenbearbeitung finden Sie ergänzend hier.

.png)