Reibungslose Belegprüfung auf Pixel-Ebene für Finanzteams

1. Okt. 2025

- Team VAARHAFT

(KI generiert)

Was, wenn die nächste verdächtige Quittung in Ihrer Warteschlange nicht mit dem Skalpell, sondern per Fingertipp bearbeitet wurde? Berichte über manipulierte Schadensfotos nehmen zu, Ermittler meldeten 2024 einfache App-Edits, die Fahrzeugen falsche Schäden hinzufügen und Auszahlungen in die Höhe treiben (The Guardian). Gleichzeitig gewinnen neue Provenance-Standards für digitale Medien an Fahrt, sind jedoch weit von einer flächendeckenden Einführung entfernt. Finanzverantwortliche stehen vor einer praktischen Frage an der Schnittstelle von Risiko, UX und Compliance: Wie können Finanzteams Quittungen auf Pixel-Ebene intelligent auf Duplikate, Stockfotos und Edits prüfen, ohne ehrliche Nutzer zu belasten?

Dieser Beitrag skizziert einen pragmatischen Ansatz für Versicherer, Banken und Finanzabteilungen in Unternehmen. Wir zeigen, welche reibungsarmen Checks schnelle Signale liefern, wann zur Bildforensik auf Pixel-Ebene eskaliert werden sollte und wie sich eine sichere Neuaufnahme integrieren lässt, die Kunden respektiert und Betrug stoppt. Dabei verweisen wir auf Benchmarks wie die NIST Open Media Forensics Challenge und auf Content-Provenance-Initiativen wie C2PA.

Warum Prüfungen auf Pixel-Ebene für Finanzteams wichtig sind

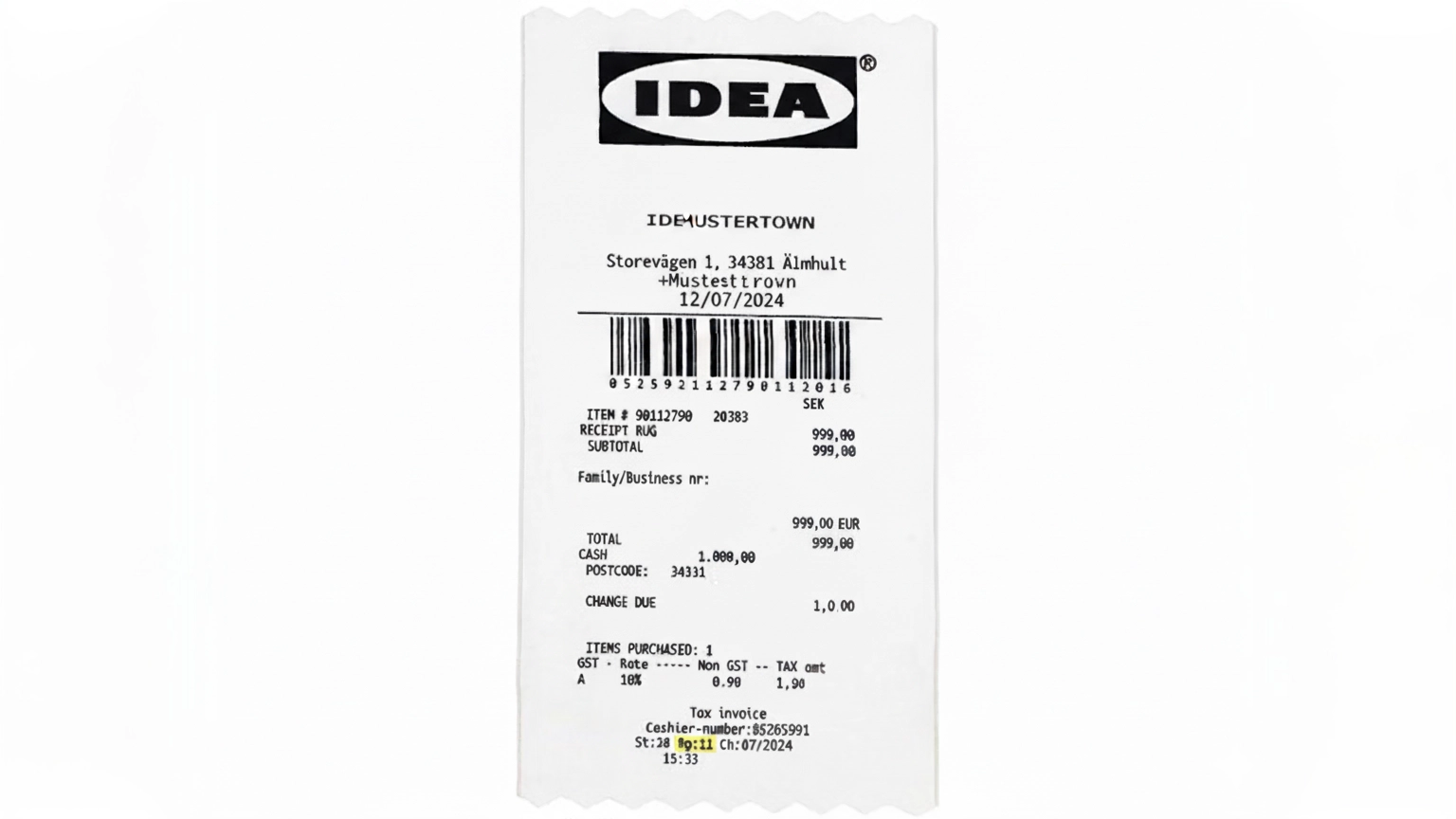

Betrüger nutzen KI und leicht bedienbare Consumer-Editoren, um synthetische oder manipulierte Belege einzureichen. In Finanz- und Claims-Workflows zeigt sich das als wiederverwendete Duplikat-Quittungen, Stockfotos als angeblicher Kaufnachweis sowie flache Edits, die Summen, Daten oder sichtbare Schäden verändern. Studien zeigen Manipulationen vom simplen Copy-Paste bis zur tiefgreifenden deepfake-ähnlichen Generierung; Detektoren brauchen deshalb sowohl Lokalisierung als auch robuste Klassifikation, um mitzuhalten (MDPI, Deepfakes Survey).

Die betriebswirtschaftlichen Risiken sind klar. Ist die Erkennung zu lax, steigen Auszahlungen und Chargebacks. Ist sie zu streng, häufen sich False Positives und Kunden brechen Schadensmeldungen oder Onboarding ab. Belegprüfungen auf Pixel-Ebene sollten daher risikobasiert, erklärbar und für ehrliche Einreicher möglichst unsichtbar sein.

Einige Unterscheidungen schärfen die Strategie. Deepfakes sind Inhalte, die von KI-Systemen generiert oder stark verändert wurden, während konventionelle Manipulationen mit Fototools oder mobilen Apps entstehen. Authentizität fragt, ob die Datei Spuren der Manipulation trägt. Originalität fragt, ob der Inhalt wirklich für diesen Fall aufgenommen wurde oder von anderswo kopiert ist, zum Beispiel ein Stockbild. Beide Aspekte benötigen unterschiedliche Signale in der Pipeline.

Wann auf Pixel-Lokalisierung eskalieren

Für Quittungen oder Schadensfotos mit mittlerem oder hohem Risiko sollten Sie auf Pixel-Lokalisierung eskalieren. Eine Analyse des Sensorspurenrauschens kann bestätigen, ob eine Kamera das Bild aufgenommen hat, und beim Lokalisieren von Splicing helfen. Akademische Arbeiten zu Photo-Response-Non-Uniformity zeigen, wie Kamerafingerabdrücke die Manipulationserkennung unterstützen, verweisen jedoch auch auf anti-forensische Gegenmaßnahmen.

Moderne Tools erzeugen Heatmaps, die bearbeitete Bereiche auf Dokumenten oder Fotos hervorheben. Das beschleunigt die Prüfung, macht Entscheidungen nachvollziehbarer für Finanzteams und Auditoren und hilft, Streitfälle mit einer klaren, visuellen Begründung im Sinne der Audit-Anforderungen zu klären.

Leitplanken für Datenschutz und UX

Damit ehrliche Nutzer nicht belastet werden, sollte die Pixel-Prüfung als unsichtbarer Hintergrundschritt gestaltet sein. Führen Sie automatisierte Checks flüchtig aus, löschen Sie Medien direkt nach der Analyse und speichern Sie nur anonymisierte Fingerabdrücke sowie menschenlesbare Berichte. Bevorzugen Sie wahrscheinlichkeitsbasierte Scores und risikobasierte Step-ups statt pauschaler Ablehnungen.

Implementierungsleitfaden für Schaden- und Finanzprozesse

Ein dreistufiger Workflow

Eine geschichtete Pipeline balanciert Geschwindigkeit, Genauigkeit und Kundenerlebnis für Bildforensik in Finanzteams. Das folgt einem einfachen Prinzip: zuerst reibungsarme Checks, dann gezielte Evidenz auf Pixel-Ebene und menschliche Prüfung nur bei Bedarf.

- Automatisches Triage. Beim Upload Metadaten und Provenance extrahieren, eine Reverse- und semantische Bildsuche durchführen und offensichtliche Artefakte prüfen. Der Großteil von Duplikat- oder Stockfoto-Betrug wird hier abgefangen. Für eine vertiefte Einordnung zu Stärken und Lücken von Provenance siehe unsere Übersicht über den Standard und seine Grenzen.

- Forensische Lokalisierung auf Pixel-Ebene. Bei Positionen mit mittlerem oder hohem Risiko Lokalisierung und Quellenvalidierung durchführen. Heatmaps, die bearbeitete Pixel auf Quittungen oder Schadensfotos markieren, beschleunigen die Prüfung und unterstützen konsistente Entscheidungen.

- Menschliche Prüfung und sichere Neuaufnahme. Bleibt die Evidenz nicht schlüssig, an einen Reviewer übergeben und den Einreicher einladen, neue, zeitverifizierte Fotos über einen sicheren Webkamera-Flow zu erfassen. So bleiben ehrliche Nutzer im Prozess, während Versuche der Bildschirm- oder Druck-Re-Fotografie blockiert werden.

Technische und prozessuale Schutzmaßnahmen zur Reduktion von Fehlalarmen

- Erstchecks in unter einer Sekunde und vollautomatisch halten. Nur eskalieren, wenn der Risikoscore einen Schwellenwert überschreitet, der an Transaktionswert oder Police gekoppelt ist.

- Verifizierte Provenance als starkes Vertrauenssignal behandeln. Signierte Content Credentials können manuellen Aufwand bei Vorliegen deutlich reduzieren.

- Eine mühelose Neuaufnahme ohne App für Eskalationen und abgelaufene Evidenz anbieten. Bereitstellung per SMS, um Abbrüche zu minimieren.

- Datenhaltung minimieren. Audit-Ergebnisse und anonymisierte Bild-Fingerabdrücke protokollieren statt Medien zu speichern, Originale direkt nach der Analyse löschen.

- Entscheidungslogik mit erklärbaren Artefakten dokumentieren. Pixel-Heatmaps und signierte Berichte unterstützen Risiko, Compliance und externe Audits.

Risiken, Angreifertrends und regulatorischer Kontext

Angriffstaktiken im Blick behalten

Angreifer passen sich schnell an. Studien zeigen, dass gezielte Störmuster und Re-Encoding-Strategien manche Deepfake-Detektoren schwächen können. Das unterstreicht die Notwendigkeit geschichteter Abwehr und von Provenance-Signalen statt eines einzelnen Klassifikators (arXiv 2023). Triage-Methoden sollten robust gegenüber erneutem Speichern und Downscaling sein, und Pipelines sollten protokollieren, wenn Eingaben aus Messengern oder sozialen Plattformen kommen, die Metadaten entfernen.

Regulatorik und Standardlandschaft

Finanzteams müssen Bild- und Dokumentenprüfungen mit Datenschutz und AI Governance in Einklang bringen. Der EU AI Act bringt Pflichten zu Transparenz und Risikomanagement für KI-Systeme, während Datenschutzregeln Datenminimierung und klare Verarbeitungszwecke verlangen.

Für weitergehenden Kontext zur Betrugslage und zum Underwriting-Risiko lesen Sie unsere Analyse dazu, wie digitale Manipulation die Risikoselektion und Schadenbearbeitung verändert, hier.

Fazit: ein pragmatischer Weg, der Nutzer schützt statt sie zu belasten

Prüfungen von Quittungen auf Pixel-Ebene müssen ehrliche Kunden nicht bestrafen. Der Weg nach vorn ist geschichtet und reibungsarm. Beginnen Sie mit automatischer, datenschutzfreundlicher Triage, die Provenance extrahiert, Duplikate erkennt und offensichtliche Edits markiert. Eskalieren Sie nur dort, wo das Risiko es erfordert, und erklären Sie Entscheidungen mit Pixel-Lokalisierung, der Reviewer vertrauen. Ist die Evidenz nicht schlüssig, laden Sie zur sicheren Neuaufnahme ein, die die Realität bestätigt, ohne Nutzer durch komplexe Schritte zu zwingen.

Wenn Sie Lösungen für diese Pipeline evaluieren, kombinieren Sie schnelle forensische Analyse mit einer sicheren Neuaufnahme. Die Bildanalyse von Vaarhaft liefert in Sekunden Pixel-Heatmaps, Duplikat- und Stockfoto-Erkennung, C2PA-Extraktion und Reverse Image Search, verfügbar im Web oder per API (Fraud Scanner). Wenn frische Evidenz nötig ist, kann ein browserbasierter Kameraflow verifizieren, dass Bilder aus realen dreidimensionalen Szenen stammen, und Versuche der Bildschirm- oder Druck-Re-Fotografie ohne App oder Login blockieren (SafeCam).

.png)