OCR reicht nicht aus: Betrugslücken bei Belegen mit Forensik auf Pixel-Ebene schließen

1. Okt. 2025

- Team VAARHAFT

(KI generiert)

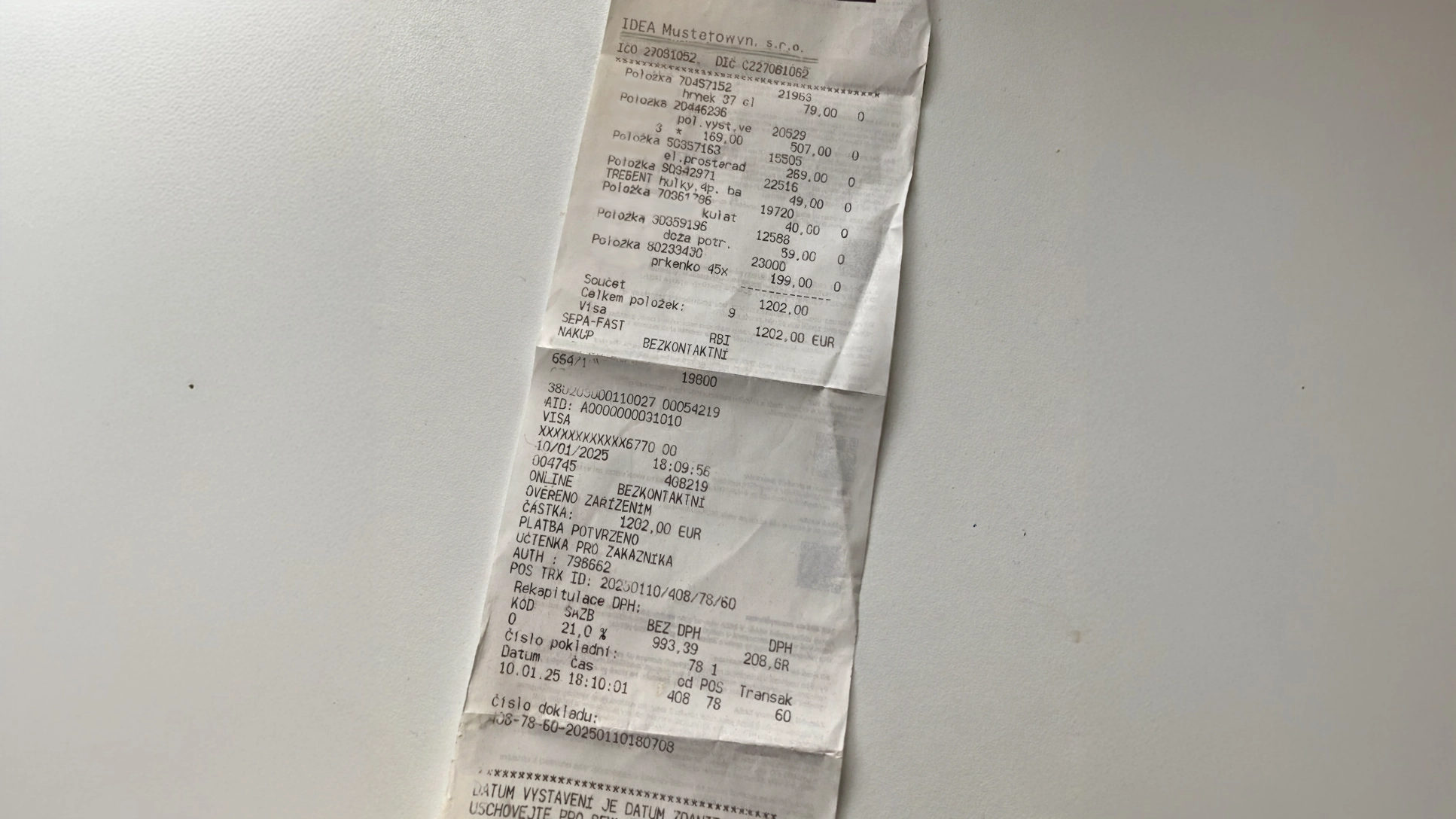

Was, wenn der Text auf einem gefälschten Beleg perfekt lesbar und sauber strukturiert ist und trotzdem eine Lüge? Im Mai 2024 warnten Versicherer in Großbritannien, dass Betrüger Schadensfotos manipulieren, um zusätzliche Schäden hinzuzufügen oder Belege zu fälschen, wobei ein Versicherer innerhalb eines Jahres einen Anstieg manipulierter Medien um 300 Prozent meldete (The Guardian). Für Entscheiderinnen und Entscheider in Versicherungen, Banken und Großunternehmen ist das kein Nischenthema mehr. Es ist ein Workflow-Problem. Dieser Beitrag erklärt, warum OCR allein modernen Belegbetrug nicht zuverlässig erkennt, wie Forensik auf Pixel-Ebene die Lücke schließt und wie Vaarhaft dabei hilft, den Wandel in die Praxis zu bringen.

Sie erfahren, wo OCR überzeugt und wo es scheitert, welche forensischen Signale Manipulationen auf Pixel-Ebene entlarven, wie Herkunftsstandards ins Bild passen und welche Schritte dabei helfen, erklärbare Beweise in Schadenbearbeitung, Underwriting und Finanzprüfungen einzusetzen.

Warum OCR allein modernen Dokumenten- und Belegbetrug nicht zuverlässig erkennt

Was OCR zuverlässig liefert

Die Optische Zeichenerkennung (OCR) ist hervorragend darin, Pixel in maschinenlesbaren Text zu überführen. Sie beschleunigt die Datenerfassung, ermöglicht Schema-Prüfungen und unterstützt nachgelagerte Analysen. Geht es um die Frage, was das Dokument aussagt, ist OCR das richtige Werkzeug. Geht es darum, ob jemand das Bild manipuliert oder das Dokument fabriziert hat, hat OCR blinde Flecken.

Wo OCR im Kampf gegen Betrug versagt

Betrüger nutzen die Lücke zwischen Textkorrektheit und Bildintegrität. Erstens halten sie den Text konsistent und verändern die Pixel drumherum: geklonte Logos, ausgetauschte Summen, erneut gespeicherte Ebenen. Zweitens verschlechtern sie Eingaben oder setzen adversariale Störungen ein, die für Menschen kaum wahrnehmbar sind, aber Erkennungspipelines täuschen können. Diese Schwäche ist in aktueller Forschung zu OCR und Vision-Language-Systemen dokumentiert. Das Ergebnis ist eine gefährliche trügerische Sicherheit. Strukturierte Daten wirken gültig, obwohl das zugrunde liegende Medium synthetisch oder manipuliert ist.

Drei Manipulationsmuster, die OCR täuschen

- Lokale Bearbeitungen bei intaktem Text. Splicing oder Inpainting kann Summen, Stempel oder Unterschriften ändern, ohne die Lesbarkeit der umliegenden Zeilen zu beeinträchtigen.

- KI-generierte Einfügungen mit plausibler Typografie. Generative Modelle synthetisieren textähnliche Texturen und Markenkennzeichen, die einen schnellen Blick und einfache Schema-Prüfungen bestehen.

- Mehrstufige Komposite. Betrüger drucken, scannen erneut und rekomprimieren Materialien, um Metadaten zu entfernen und Bearbeitungsnähte zu verwischen, und verlassen sich anschließend auf OCR, um sauberen Text für die Einreichung erneut auszulesen.

Kurz gesagt: OCR validiert Zeichen, nicht deren Herkunft. Darum reicht es allein nicht aus, um modernen Belegbetrug zu erkennen.

Wie Forensik auf Pixel-Ebene die Lücke schließt

Was Prüfungen auf Pixel-Ebene in der Praxis bedeuten

Forensik auf Pixel-Ebene analysiert das Bild selbst auf Spuren, die durch Kamera, Bearbeitung und Kompression entstehen. Dazu zählen Rausch-Fingerabdrücke, Resampling-Hinweise, Änderungen der JPEG-Quantisierung, Copy-Move-Muster und weitere Low-Level-Anomalien.

Für Entscheiderinnen und Entscheider ist der entscheidende Unterschied folgender: OCR beantwortet, ob sich die Textfelder fehlerfrei auslesen lassen. Forensik beantwortet, wo und wie dieses Bild verändert wurde. Wenn Sie Beweise brauchen und nicht nur Extraktion, ist eine Analyse auf Pixel-Ebene unverzichtbar.

Von der Erkennung zum Beweis: Lokalisierung und prüffähige Berichte

Führende Ansätze liefern zwei operativ relevante Ergebnisse. Erstens einen Integritäts-Score, der verdächtige Einreichungen früh im Workflow kennzeichnet. Zweitens eine Heatmap, die vermutlich manipulierte Bereiche lokalisiert, damit Analystinnen und Analysten den Befund prüfen, an die SIU eskalieren oder eine Bestätigung anfordern können. Forschung wie TruFor unterstreicht den Wert der Kombination aus Anomaliekarte und Zuverlässigkeitskarte, um Fehlalarme zu reduzieren und Ergebnisse interpretierbar zu machen.

Herkunftssignale ergänzen Forensik, sie ersetzen sie nicht

Standards für Content-Herkunft wie C2PA versehen Inhalte mit verifizierbaren Metadaten zu Aufnahme und Bearbeitung. Wenn vorhanden, sind sie wirkungsvoll und werden zunehmend von Plattformen und Tools unterstützt, sind jedoch nicht durchgängig über Geräte und Workflows hinweg verfügbar (Content Authenticity Initiative). In der Praxis kombiniert man Herkunftsprüfungen mit Analysen auf Pixel-Ebene, damit fehlende Metadaten nicht mit fehlenden Beweisen gleichgesetzt werden. Eine vertiefte Betrachtung der Stärken und Grenzen finden Sie in unserer Analyse zu den Fähigkeiten und Einschränkungen von C2PA.

Kurze Checkliste für Risikoverantwortliche zur Bewertung forensischer Fähigkeiten

- Lokalisierung, nicht nur Klassifikation. Achten Sie auf Heatmaps auf Pixel-Ebene und Vertrauensmaße, die falsche Positive reduzieren.

- Abdeckung aller Manipulationstypen. Splicing, Copy-Move, Inpainting und KI-generierte Einfügungen sollten abgedeckt sein.

- Herkunft und Metadaten. C2PA-Auswertung, wenn vorhanden. Robuste Ergebnisse auch ohne, wenn sie fehlen.

- Duplikat- und plattformübergreifende Prüfungen. Erkennen Sie wiederverwendete Belege oder Bilder über Fälle und Kanäle hinweg.

- Datenschutz und Governance. Belege müssen prüffähig sein und den Erwartungen an den Datenschutz entsprechen.

Forensik auf Pixel-Ebene in Schaden und Underwriting operationalisieren

Die operative Frage lautet: Wo werden forensische Prüfungen platziert? Viele Teams beginnen beim Upload. Dokumente und Belegbilder werden vorsortiert, bevor sie in die manuelle Prüfung gelangen. Verdächtige Fälle werden mit einem Lokalisierungs-Overlay und einem automatisch erzeugten Bericht an Analystinnen und Analysten weitergeleitet. Dieser Ansatz erleichtert die Dokumentation und entspricht den wachsenden regulatorischen Erwartungen an Transparenz bei KI-gestützten Entscheidungen. Der AI Act der Europäischen Union ist am 1. August 2024 in Kraft getreten, mit gestaffelter Anwendung in den Jahren 2025 und 2026. Das stärkt die Notwendigkeit erklärbarer, gut gesteuerter Automatisierung in Hochrisiko-Prozessen (Europäische Kommission).

Ein pragmatisches Design kombiniert automatisierte Forensik auf Pixel-Ebene mit gezielter Live-Neuerfassung nur bei Bedarf. Markiert das System zum Beispiel einen zweifelhaften Beleg, kann die einreichende Person aufgefordert werden, frische Verifizierungsbilder aus der ursprünglichen Szene nachzureichen. In der Praxis unterstützt Vaarhaft diesen mehrschichtigen Ansatz auf zwei Arten. Erstens analysiert der Fraud Scanner Belege, Rechnungen und Kontoauszüge in Sekunden und erzeugt ein prüffähiges PDF mit Heatmaps auf Pixel-Ebene und Metadaten-Befunden, das sich nahtlos in bestehende Schaden- oder Kredit-Workflows einfügt. Zweitens ermöglicht SafeCam eine sichere, browserbasierte Neuerfassung, sodass nur Bilder aus realen dreidimensionalen Szenen akzeptiert werden. Zusammen reduziert das unnötige Reibung für ehrliche Kundinnen und Kunden und liefert Ermittlerinnen und Ermittlern belastbare Beweise, wenn es darauf ankommt.

Teams, die mit einer Welle KI-generierter Dokumente konfrontiert sind, können sich zudem vorbereiten, indem sie verstehen, wie generative Modelle Dokumentenbetrug beschleunigen. Kontext liefert unser Erklärstück dazu, wie moderne Tools gefälschte Rechnungen und Belege trivial machen und welche Kontrollen 2025 weiterhin wirken: Vaarhaft Explainer.

Fazit: Was Führungskräfte jetzt tun sollten

Das Muster ist klar. Betrüger nutzen KI, um Belege und Dokumente zu erstellen oder zu retuschieren. OCR allein sagt nicht, ob die Pixel vertrauenswürdig sind. Forensik auf Pixel-Ebene schließt diese Lücke, indem sie Manipulationsspuren sichtbar macht, Bearbeitungen lokalisiert und Beweise erzeugt, auf die sich Ihre Analystinnen, Analysten und Auditorinnen, Auditoren verlassen können. Herkunftsstandards wie C2PA bieten, wenn vorhanden, eine zusätzliche Ebene, sollten aber nicht Ihre einzige Verteidigungslinie sein.

Wenn Ihre Organisation sehen möchte, wie das an echten Belegen funktioniert, sehen Sie sich eine kurze Demonstration von Heatmaps auf Pixel-Ebene und prüffähigen Berichten an oder prüfen Sie, wie sich eine forensische Prüfung bereits beim Upload platzieren lässt, ohne den Prozess zu verlangsamen. Für Teams, die Rollouts unter strengeren Governance-Anforderungen planen, kann ein kurzes Gespräch mit Spezialistinnen und Spezialisten Integrationsoptionen klären und dabei helfen, die Bereiche zu priorisieren, in denen Forensik zuerst den größten Risikoabbau bringt.

.png)