Echtzeit-Dokumentenprüfung: So erkennen Sie gefälschte Medien

24. Sept. 2025

- Team VAARHAFT

(KI generiert)

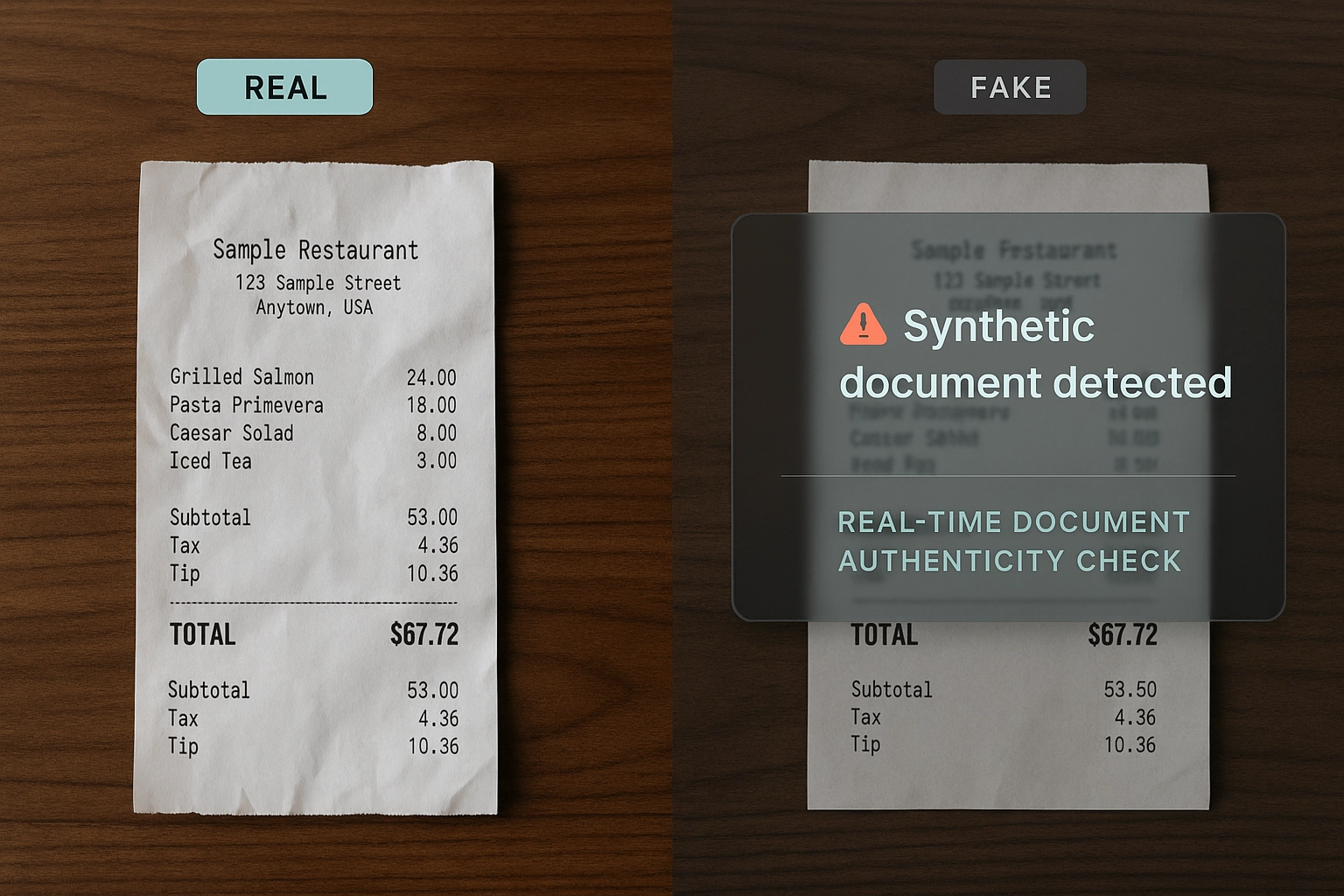

Führungskräfte in Bereichen wie Ausgabenverwaltung, Versicherungen, Fintech, Personalwesen und Marktplätzen stehen vor einer gemeinsamen Herausforderung: Von KI erstellte Dokumente umgehen inzwischen Vorlagenregeln, OCR und einfache Sichtprüfungen. Die Schwierigkeit liegt nicht mehr darin, einen Fake zu erkennen, sondern darin, ihn überhaupt nicht in den Workflow gelangen zu lassen – und dabei echte Benutzer nicht zu benachteiligen.

In diesem Artikel erläutern wir, was eine Echtzeit-Dokumentenprüfung wirklich bedeutet, warum das Problem jetzt akut ist, wie moderne Systeme funktionieren, ohne die Nutzererfahrung zu beeinträchtigen, inwieweit Provenienzdaten nützlich sind und wo ihre Grenzen liegen. Wir zeigen auch, wie man Ergebnisse so misst, dass sowohl Führungskräfte als auch Ingenieure Vertrauen gewinnen.

Warum "Echtzeit-Authentizität" zu einem Thema für die Führungsetage wurde

Generative Modelle haben die Kosten für Fälschungen drastisch gesenkt. Berichte aus dem Frühjahr 2025 zeigen, wie GPT-4o-Tools fotorealistische Belege erstellen, die wie beiläufige iPhone-Fotos wirken – inklusive Knitter, Flecken, glaubwürdiger Typografie und realistischer Mathematik. Da viele Erstattungsprozesse nach wie vor "ein Foto eines Dokuments" als Nachweis akzeptieren, ist dies ein signifikantes Problem. Werfen Sie einen Blick auf TechCrunchs Artikel über ChatGPTs Bildgenerator, der die Erstellung gefälschter Belege vereinfacht und erklärt, warum reale Prüfungen auf einmal unsicher wirken (TechCrunch).

Auch auf makroökonomischer Ebene ist ein Trend erkennbar. Das Internet Crime Complaint Center des FBI verzeichnete 2024 über 859.532 Beschwerden und berichtete über Verluste von mehr als 16 Milliarden USD, was einem Anstieg von 33% gegenüber 2023 entspricht. Dies schafft ein Umfeld, in dem preisgünstige, skalierbare Fälschungen florieren können. Das FBI warnte auch davor, dass Kriminelle generative KI nutzen, um ihre Glaubwürdigkeit zu erhöhen und die Reichweite zu vergrößern. Unter diesen Bedingungen wird die Dringlichkeit, Echtheitsprüfungen direkt am Anfang des Prozesses zu implementieren, offensichtlicher (IC3 2024 Report PDF).

Was Authentizität wirklich bedeutet (und was nicht)

Authentizität ist nicht gleichzusetzen mit korrekten Zahlen oder lesbarem Text. Sie validieren nicht, ob ein Abendessen erstattet werden sollte oder ein Rabatt korrekt ist. Sie beurteilen, ob das eingereichte Bild eine echte Aufnahme eines physischen Objekts ist und nicht ein synthetisches Abbild, ein bearbeitetes Komposit oder ein Screenshot eines PDFs. Diese Unterscheidung ist entscheidend, da moderne Generatoren zuverlässig präzise Texte, saubere Logos und überzeugende Mathematik produzieren – genau die Details, bei denen ältere Bildmodelle oft scheiterten. Die GPT-4o-Beispielbelege verdeutlichen diesen Punkt drastisch (TechCrunch).

Die häufigsten Muster im Jahr 2025 sind bekannt: vollständige KI-erstellte Belege, die wie Telefonfotos aussehen, bearbeitete Dokumente, um Daten, Beträge oder Empfänger zu ändern, "Bild-von-einem-Bild"-Einsendungen, bei denen ein Screenshot verwendet wird, um die Herkunft zu vertuschen, sowie kontextueller Missbrauch, bei dem ein legitimer Beleg einen falschen Anspruch untermauert. Alle diese Angriffe zielen auf den Einreichungsmoment und nicht auf das Backoffice ab, weshalb eine Echtzeit-Authentizitätsprüfung schnell zu einer verteidigungsfähigen Entscheidung beim Hochladen führen muss.

Wo Provenienz-Metadaten helfen - und wo sie scheitern

Provenienzstandards wie die Coalition for Content Provenance and Authenticity (C2PA) sind wertvoll, da sie kryptografisch signierte Erfassungs- und Bearbeitungsvermerke direkt in eine Datei integrieren. Die Akzeptanz dieser Technologie nimmt zu, sowohl bei Software-Tools als auch in der Hardware. Leicas M11-P kann beispielsweise bereits bei der Aufnahme Hinweise signieren, und kreative Software-Ökosysteme wie Adobe unterstützen den Standard. OpenAI versieht von ChatGPT und seiner API erstellte Bilder mit Inhaltsnachweisen, um die Verifizierbarkeit in kontrollierten Workflows zu verbessern (Content Authenticity Initiative).

Jedoch sind Zertifikate kein Allheilmittel. Häufig werden sie in der Praxis entfernt - teils absichtlich, teils versehentlich. Viele Plattformen entfernen Metadaten beim Hochladen, und ein einfacher Screenshot bewahrt die ursprüngliche Zertifizierungskette nicht. Selbst Befürworter räumen ein, dass Screenshots effektiv sichere Metadaten entfernen; es darf nicht automatisch angenommen werden, dass "kein Zeugnis" gleichbedeutend mit "nicht authentisch" ist, oder das Gegenteil. Behandeln Sie Zeugnisse als starke Hinweise, aber nicht als ausschlaggebende Entscheidungsgrundlage. Mehr zur C2PA und ihren Einschränkungen finden Sie hier.

Die Anatomie einer Echtzeit-Dokumentenprüfung

Ein glaubwürdiges System kombiniert mehrere unabhängige Prüfungen und liefert schnell eine Entscheidung, die in der Benutzeroberfläche nicht sichtbar wird. Pixelgenaue Forensik untersucht, wie das Bild entstanden ist, anstatt sich auf den Text zu konzentrieren. Synthetische Abbildungen hinterlassen oft erkennbaren Spuren in Textur- und Frequenzräumen, lokalen Rauschstatistiken, Kanten- und Schattenverhalten sowie in der angewendeten Kompression. Bearbeitungen offenbaren sich häufig durch Resampling-Artefakte, Copy-Move-Patchnähte, Inpainting-Rückstände oder inkonsistente Kompressionsblöcke. Diese Anzeichen sind keine starren Regeln mehr; sie sind erlernte Modelle, die das Erfasste mit dem vergleichen, was das System von realen Kameras und Scannern erwartet.

Strukturanalysen beurteilen, ob das Dokument wie ein erfasstes Artefakt wirkt. Stimmen Grundlinien und Schriftformen mit der angeblichen Marke überein? Stimmen Logos im Raster überein, wie auf einem vorgedruckten Formular? Wirft das „Foto“ plausible Schatten und zeigt die kleinen Abweichungen, die bei gewelltem Papier auftreten, oder wirkt es wie eine perfekte flache Grafik? Diese Fragen sind zwar klein, erzeugen aber in ihrer Gesamtheit ein starkes Signal.

Metadatenanalysen sind ebenfalls ein wichtiger Teil des Prozesses. Sind EXIF, XMP oder ein C2PA-Manifest vorhanden, sollte Ihr System diese Informationen lesen und validieren sowie für spätere Prüfungen und die Kundenkommunikation bereitstellen. Es ist wichtig, sich nicht vollständig darauf zu verlassen: Zeugnisse bieten hilfreichen Kontext, aber keine absolute Wahrheit, da sie aus verschiedensten, nicht-betrügerischen Gründen fehlen können (C2PA-Spezifikation).

Die Erkennung von Duplikaten und nahezu Duplikaten ist ein weiterer wichtiger Schritt. Betrüger neigen dazu, erfolgreiche Fälschungen zu recyceln. Perceptual Hashing und robuste Einbettungen machen es möglich, wiederholte Belege und Dokumente zu erkennen, ohne dabei auf persönliche Daten zuzugreifen.

Zuletzt erfolgt die Quellensicherung bei erhöhtem Risiko oder widersprüchlichen Signalen. Der effektivste Ansatz ist ein kurzer, sicherer Live-Capture-Schritt, der bestätigt, dass der Benutzer eine echte Szene fotografiert, und nicht etwa einen Monitor, ein anderes Telefon oder einen gedruckten Screenshot. VAARHAFT SafeCam bietet dies als Web-App an, sodass keine Installation nötig ist. Sie blockiert Versuche, ein Bild von einem Bild zu erstellen, und sendet eine verifizierte Aufnahme in den Arbeitsfluss zurück. Damit schließen Sie die Lücke "Wie vertrauen wir der Quelle", die durch Metadaten allein nicht adressiert werden kann.

Es unsichtbar machen: UX und Leistung

Endbenutzer sollten sich nicht verhört fühlen. In der Praxis bedeutet dies, dass in den meisten Fällen sofort eine Freigabe oder Ablehnung erfolgt, während Eskalationen nur bei einer kleinen, klar definierten Minderheit auftreten. Entscheidungen unter einer Sekunde sind bei klaren Ergebnissen möglich. Bei Eskalationen sollte die Anforderung respektvoll und konkret sein: Erklären Sie, dass ein schnelles Live-Foto zur Bestätigung eines echten Dokuments erforderlich ist und dass die Aufnahme direkt im Browser erfolgt, ohne Installation. Kommunizieren Sie Entscheidungen sowohl an den Benutzer als auch an Support-Teams mit klaren, nachvollziehbaren Erklärungen.

Aus technischer Sicht vereinfacht ein API-First-Ansatz die Integration. Aufnahmeaufrufe liefern eine Entscheidung und eine kompakte Indikatorenliste, die Ihre Benutzeroberfläche anzeigen kann. Aufwendige Anreicherungen können asynchron über Webhooks erfolgen; das Frontend muss nicht warten. Fehler sollten vorhersehbar, ratenbeschränkt und beobachtbar sein. In einem Umfeld, das über verschiedene Produkte und Märkte operiert, benötigt Ihre Richtlinienmaschine Flexibilität, um Schwellenwerte anzupassen, während anderswo Reibung minimiert wird.

Branchenspezifische Beispiele, die tatsächlich einen Unterschied machen

Ausgabenmanagement ist ein klarer Bereich, um Auswirkungen zu messen. Authentizitätsprüfungen erfolgen beim Hochladen, genehmigen automatisch unproblematische Belege und blockieren eindeutige Fälschungen. Dies reduziert die Ausfallquote bei Erstattungen und eliminiert unnötigen Austausch mit Mitarbeitern. Unklare Fälle sind selten und führen zu einer übersichtlichen Überprüfung, die Analysten in Sekundenschnelle bearbeiten können.

Versicherungsansprüche kombinieren oft Schadensbilder mit Reparaturrechnungen. Durch eine pixelgenaue Bildforensik sowie Dokumentenforensik und Abgleich mit Duplikat-Datenbanken werden gestellte Szenen und recycelte Unterlagen erfasst. Bei wertvolleren Ansprüchen oder verdächtigen "Bild-von-einem-Bild"-Signalen schließt ein Live-Capture den Prozess vor der Auszahlung ab.

Fintech und KYC-Prozesse nutzen denselben Werkzeugkasten für Gehaltsabrechnungen und Kontoauszüge. Strukturelle Kohärenz und Pixelhinweise identifizieren synthetische oder manipulierte Belege, während eine Eskalation zu einer webbasierten Live-Aufnahme sicherstellt, dass es sich um ein physisches Dokument handelt und nicht um einen Desktop-Screenshot. HR-Onboarding und Marktplätze passen das Muster auf Zeugnisse, Produktangebote und Artikelbilder an und verringern so den Anreiz für perfekte, aber metadatenlose Bilder.

Compliance und Standards ohne Illusionen

Das EU KI-Gesetz führt neue Transparenzverpflichtungen für bestimmte KI-Systeme und für synthetische Inhalte ein, darunter die Kennzeichnung von Ausgaben, die maschinenlesbar sind und in bestimmten Kontexten sichtbar markiert werden. Diese Entwicklung ist willkommen – besonders für Unternehmen, die dokumentieren müssen, wie sie mit KI-beeinflussten Medien umgehen –, doch sie hebt nicht die Notwendigkeit forensischer Prüfungen beim Empfang auf, da viele Quellen in Ihrer Pipeline ohne zuverlässige Provenienz eintreffen. Gestalten Sie Benutzeroberflächen, die für Klarheit sorgen, bewahren Sie Zeugnisse auf und legen Sie nachvollziehbare Entscheidungsprotokolle an.

Im Bereich Provenienz sind Content-Zertifikate sowohl zur Verifizierung vertrauenswürdiger Inhalte als auch zur Schulung der Kunden wertvoll. Seien Sie jedoch den Einschränkungen bewusst. Screenshots tragen in der Regel nicht die ursprüngliche Zertifizierungskette, und viele Plattformen entfernen Metadaten. Das Ergebnis ist ein Ökosystem, in dem das Fehlen eines Zeugnisses nicht eindeutig interpretiert werden kann. Genau deshalb müssen Echtheitsprüfungen am Eingabepunkt erfolgen, nicht erst in einer nachträglichen Überprüfung.

Kennzahlen, die für Entscheidungsträger und Entwickler wichtig sind

Messen Sie den Prozentsatz an Einreichungen, die Sie mit hoher Sicherheit blockieren, die Größe und Genauigkeit Ihres Überprüfungsbereichs sowie die Zeit, die für Entscheidungen in unklaren Fällen benötigt wird. Beobachten Sie die Reduzierung manueller Überprüfungen, Rückbuchungen, gefälschter Auszahlungen und Eskalationen. Kombinieren Sie diese Zahlen mit Messungen zur Benutzererfahrung – Einsendezeiten und Genehmigungsgeschwindigkeit für legitime Benutzer –, um Schwellenwerte anzupassen, ohne das Vertrauen zu beeinträchtigen. Die Verlustzahlen des FBI bieten eine überzeugende Grundlage, um zu erklären, warum Latenz, Präzision und die Kontrolle über Fehlalarme Investitionen in Technologie rechtfertigen.

Eine Referenzarchitektur, die sich problemlos in Ihre Systeme einfügt

Die meisten Implementierungen folgen demselben Schema. Ihr Gateway oder Frontend überträgt Uploads an eine Authentizitäts-API, die eine Entscheidung und eine kompakte Erklärung zurückgibt. Eine Richtlinieneinheit erzwingt produktspezifische Regeln, wie z.B. strengere Schwellenwerte für hoch bewertete Artikel oder häufige Einreicher. Eine Beobachtungsschicht protokolliert strukturierte Beweismittel für Prüfungen sowie zur Optimierung von Modellen und Schwellenwerten. Wenn Sie ein Vertrauensteam betreiben, zeigt eine schlanke Überwachungskonsole dieselben Signale, die das Modell verwendet hat, sodass Analysten schnell und konsistent arbeiten können.

Wie VAARHAFT dies in der Praxis umsetzt

VAARHAFTs Fraud Scanner bietet die Dokumentenauthentizität als einfache API. Es erkennt KI-erzeugte und KI-bearbeitete Dokumente sowohl auf Pixelebene als auch durch Dokumentenstrukturanalysen, analysiert Metadaten und Inhaltsnachweise, wenn vorhanden, und führt Duplikat- und Nahe-Duplikat-Prüfungen durch. Der Dienst liefert eine umsetzbare Entscheidung mit Indikatoren, die in Ihrem Produkt angezeigt werden können. Er ist dafür konzipiert, nahtlos in bestehende Arbeitsabläufe integriert zu werden, damit Entscheidungen direkt beim Empfang getroffen werden können und nicht erst in einer manuellen Warteschlange.

Bei erhöhtem Risiko oder uneinheitlichen Signalen sorgt SafeCam für Quellensicherheit. Es handelt sich um einen sicheren, browserbasierten Kamera-Workflow, der verifiziert, dass eine echte Szene erfasst wird und Versuche blockiert, ein Bild von einem Bild zu machen. Da es webbasiert ist, ist keine Installation erforderlich. Gemeinsam bilden diese beiden Ebenen – schnelle forensische Erfassung und optionale Live-Aufnahme – eine vertrauenswürdige Umgebung durch Design.

FAQ

- Reicht OCR mit Vorlagen nicht aus?

Nein. OCR prüft lediglich den Textinhalt. Authentizität verifiziert, wie das Bild entstanden ist. Moderne Generatoren können präzise Texte und glaubwürdige Layouts erstellen; Sie benötigen pixelgenaue und strukturelle Hinweise, um synthetische oder manipulierte Inhalte zu erkennen. Die weit verbreiteten GPT-4o-Beispiele zeigen, wie zuverlässig diese Renderings geworden sind. - Wie schnell ist "Echtzeit"?

Für eine optimale Benutzererfahrung sollten Sie Antworten in unter einer Sekunde für klare Freigaben oder Blockierungen anstreben, während Eskalationen selten und respektvoll bleiben. Asynchrone Anreicherung kann für tiefere Analysen genutzt werden, ohne die Benutzeroberfläche zu blockieren. - Werden Inhaltshinweise dies lösen, sobald sie weit verbreitet sind?

Sie helfen bei der Provenienz und der Überprüfung, und Sie sollten sie lesen und aufbewahren. Aber Metadaten werden oft von Plattformen und bei Screenshots entfernt, was ihre Abwesenheit mehrdeutig macht. Forensische Prüfungen bleiben beim Empfang erforderlich. - Benötigen wir eine mobile App für Live-Aufnahmen?

Nein. SafeCam funktioniert als sichere Web-App und ist darauf ausgelegt, Reibung zu minimieren und gleichzeitig Versuche zu unterbinden, ein Bild von einem Bild zu erstellen. - Ist das eine gesetzliche Anforderung?

Dieser Artikel bietet keine Rechtsberatung, aber beachten Sie, dass die Transparenzpflichten des EU KI-Gesetzes insbesondere für Anbieter, die mit synthetischen Medien arbeiten, ausgeweitet werden. Passen Sie Ihre Richtlinien und Benutzerkommunikation an und kombinieren Sie sie mit technischen Verifikationen beim Empfang.

Schlussfolgerung

Dokumentenbetrug ist nicht mehr ausschließlich ein Problem für Photoshop. Es ist eine kostengünstige, skalierbare Ware, die durch generelle KI ermöglicht wird und den Zeitpunkt ins Visier nimmt, an dem Sie ein Bild akzeptieren. Eine Echtzeit-Dokumentenprüfung – die Pixel-Forensik, Strukturanalyse, Duplikatabgleich und bei Bedarf Live-Aufnahmen kombiniert – verschiebt den Fokus auf den einzigen Punkt, an dem Sie durchgehend effektiv arbeiten können: den Eingangspunkt.

VAARHAFT bietet dies als API-First-Stack. Der Fraud Scanner überprüft die Authentizität und markiert Manipulationen sowie synthetische Erzeugnisse. SafeCam fügt bei hohem Risiko Quellensicherheit direkt im Browser hinzu. Gemeinsam ermöglichen sie es, legitime Benutzer schnell zu bedienen und Betrug zu verlangsamen. Erkunden Sie, wie sich dies in Versicherungs- und Onboarding-Workflows auswirkt, auf unserem Blog und den Produktseiten. Wenn Sie es in Ihrem Workflow erleben möchten, fordern Sie eine Tour durch die API und eine SafeCam-Demo an.

.png)